CD COPS: una volta qui era tutta campagna

Lo scontro iniziò nel 1985, quando la Link Data Security partorì una delle primissime protezioni che richiedeva l'inserimento di un seriale: CD-Cops.

Il suo funzionamento, tuttavia, era qualcosa di non particolarmente elaborato, visto che CD-COPS si limitava a leggere il disco inserito, misurandone la velocità di lettura: questo valore è rappresentato da un codice, ribattezzato più avanti seriale o cd-key, il quale doveva necessariamente coincidere con quello rilevato la prima volta.

Sorse quindi un rilevante problema: se il disco inserito, per qualche ragione, non veniva letto alla corretta velocità?

Gli sviluppatori ovviarono inserendo, all'interno del disco masterizzato, una libreria chiamata CDCOPS.dll che aveva proprio la funziona di generare un nuovo codice seriale valido ogni volta che si inseriva il disco: sfortunatamente questo escamotage si dimostrò anche il tallone di Achille del sistema, visto che da lì ad estrarre l'algoritmo di generazione del codice e la successiva creazione di un generatore di chiavi (keygen, in gergo) è stato relativamente breve.

Attualmente questo sistema di protezione è stato sostituito da altri più complessi, ma non è ancora stata abbandonata la prassi di far inserire all'utente dei codici seriali sempre più lunghi, prima dell'avvio o al termine del setup stesso.

Ma quanto mi costi? - Parte I

Il prezzo del programma di protezione CD-COPS è di 1950€ a licenza, mentre sale a 2450€ se si desidera proteggere un DVD.

A questo si deve aggiungere il "costo per disco", variabile da 0,3-0,5€ a seconda che si tratti, rispettivamente di CD o DVD: questo significa che, adottando questo sistema di protezione, per ogni disco protetto glassato bisogna pagare trenta centesimi e considerando che le case di produzione, quali Fuji, Microsoft e IBM (tutti clienti di Link Data) sono solite a confezionare prodotti di massa, potete farvi un'idea di quanto incide sul costo finale un sistema di protezione. Fonti: Link Data Security

FAKE TOC: Ci provano con l'astuzia

Superato il seriale, la palla era di nuovo in mano alle grandi compagnie: per un breve instante si pensò di combattere la minaccia finanziaria della pirateria ricorrendo all'astuzia, tentativo che strappò qualche sorriso, ma fu tecnicamente deludente.

Vennero creati i famosi Fake TOC e, bisogna ammettere, l'idea di base era veramente esilarante: per masterizzare un disco, infatti, bisognava necessariamente ricorrere ad un software di burning (come attualmente può essere Nero o Alcohol 120%) e quindi, impedendo questo processo, la copia non era fattibile.

Il procedimento era semplice: si faceva apparire al programma un disco originale sovradimensionato (ad esempio 2 GB anziché i classici 700 MB), scrivendo una falsa tabella dei contenuti (TOC, per l'appunto), portando quindi ad un prematuro messaggio di errore per aver inserito un disco vergine non abbastanza capiente.

Questa strategia, che venne boicottata non solo dai crackers, ma anche dagli stessi produttori di software per masterizzare (i quali rischiavano di andare sul lastrico), portò ad una serie di altri simpatici sistemi di protezioni, come l'oversize e l'overburn del disco, ma che nella pratica non riuscirono a durare che pochi mesi, anche perché rappresentavano una chiara violazione dell'EULA.

SafeDisc: L'evoluzione della specie

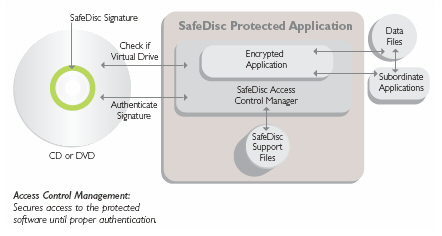

Dopo il fallimento dei TOC, le aziende corressero il tiro e tornarono a seguire la strada della protezione tecnologicamente più complessa e avanzata: nasce da queste esigenze il celebre ed ancora utilizzato SafeDisc, prodotto da Macrovision, che portò non pochi problemi alla comunità di pirati.

Questo sistema cifrava una o più parti di un file desiderato (generalemente l'eseguibile) e, durante la fase di masterizzazione, veniva aggiunta al disco una firma digitale: così facendo, quando l'utente inseriva il disco originale nel suo lettore, utilizzando la firma digitale come chiave, permetteva la decriptazione dei files e la conseguente corretta esecuzione del disco.

Il sistema si fondava quindi sui principi della crittografia simmetrica, dove data una chiave di cifratura x, è facilmente calcolabile una chiave di decifratura y, già utilizzata ai tempi di Giulio Cesare, all'interno del suo Cifrario.

Questa protezione ebbe una notevole fortuna, per lo meno fino all'arrivo di programmi di masterizzazione in grado di creare copie perfette (le famose copie 1:1) che permettevano di scrivere sul disco vergine esattamente tutti gli stessi dati presenti sul disco originale, firma digitale compresa.

La longevità di questo sistema è dovuta, in buona parte, alla celerità con cui gli sviluppatori di Macrovision aggiornavano il loro prodotto: attualmente Safedisc (rinominato Advanced), riconosce e blocca la presenza di periferiche virtuali e la chiave viene masterizzata in un wrap sector del disco (quell'anellino più interno del disco, per intenderci).

E nel futuro?

Resa inefficace anche la protezione Starforce, un nuovo sviluppatore tedesco sta rapidamente proponendo a diverse aziende un nuovo servizio di protezione, denominato TAGES: il sistema, essenzialmente, funziona inserendo un file di dimensioni variabili contenente dei dati sensibili (quali eventuali seriali o chiavi di cifratura), scrivendolo in un settore del disco, che viene fisicamente bloccato in fase di burning, permettendo ai comuni lettori di leggerlo, ma non di copiarlo.

A chi obietta che da diversi anni esistono le copie 1:1, ormai praticabili con qualsiasi software, i programmatori di TAGES rispondono che la copia non sarà fattibile grazie alla possibilità di trattare qualsiasi dato impresso nel disco con ben 200 protezioni indipendenti.

Ancora non convinti? TAGES aggiunge, oltre al danno, anche la beffa: nel caso riusciate a masterizzare il vostro disco, i files di gioco verranno modificati (non specificano come) in modo da rendere l’esperienza assolutamente intollerabile, magari facendovi affrontare nemici invulnerabili, oppure facendo prematuramente finire il carburante della vostra auto... Pura fantascienza? La risposta è no, visto che un sistema simile, meno efficace ma ugualmente valido, era stato inventato da Bohemia Interactive per il suo splendido Operation Flashpoint, dove il gioco faceva collassare i frame al secondo da 60 a ben 5, se il programma si rendeva conto di trovarsi davanti ad una copia pirata.

Cosa ci aspetta...

Il problema, purtroppo, risiede a monte: per quanto questo nuovo TAGES (che vedrete in War Front) suona su carta assolutamente sicuro, deve fare i conti con la storia passata, di tanti altri tentativi e altrettanti tanti fallimenti.

La domanda che bisognerebbe porsi è se questa continua corsa e rincorsa potrà mai avere fine e se non esiste un metodo più efficace per risolvere la questione della pirateria.

A questo proposito si sono affacciate diverse scuole di pensiero: c’è chi ritiene che, riducendo i costi di vendita al pubblico, magari grazie al minor costo di sviluppo dovuto alla mancanza di sistemi di protezione, si incentivino più consumatori a preferire il prodotto originale piuttosto che una volgare copia.

Altri ancora pensano che la soluzione migliore sarebbe quella di potenziare e sviluppare il digital download utilizzando delle piattaforme di distribuzione digitale (come STEAM) permettendo solo di installare il programma senza avere l’intero installer, anche se, come abbiamo potuto vedere, questo taglierebbe fuori tutti gli utenti con una connessione lenta.

Quale sia la migliore, tra le diversi correnti di pensiero, resta ancora da valutare, ma la storia passata difficilmente fa sperare in una tregua.

Ma quanto ci costi? - Parte II

Ogni prodotto protetto sia da Securerom che da TAGES costa 0,5€ a disco, oltre ovviamente ai costi di licenza per l'SDK che ammontano intorno ai 20€: un gioco tripla A come può essere Splinter Cell Double Agent, che nel solo mese di ottobre ha innalzato del 113% le vendite della casa canadese, ha venduto esattamente 14 milioni di copie fino a dicembre (dati Ubisoft): questo significa che, dei 700 milioni di fatturato di solo quel gioco, un sostanziale 1%, pari a 7 milioni di dollari, è andato in protezioni. Fonti: www.ubisoftgroup.com

SecureROM: anche Sony ci prova

Un gigante come Sony non poteva restare fuori da questa competizione: così nel 1997 lancia un suo personalissimo sistema di protezione, ribattezzato SecureROM, che si sarebbe dovuto imporre come standard definitivo nei sistemi anticopia.

Tuttavia le prime versioni, antecedenti alla 4.0, non riuscirono ad entrare con forza nel mercato: ricorrendo all'ormai sorpassata firma digitale, questa veniva registrata in sottocanali del disco originale (come avviene per tutte le firme) e una semplice copia 1:1, come la famosa RAW+SUB introdotta da CloneCD, permetteva di riprodurre fedelmente qualsiasi disco.

Non contenta del mancato risultato, Sony dimostra la sua competenza rivoluzionando questo settore con un sistema completamente nuovo: la firma passa da essere digitale a fisica, cioè alcuni settori vengono scritti sul cd originale con densità diversa da quelle dei dati di installazione del software (riportati nel setup) così da non poter essere riprodotta se non da un gold burner, decisamente troppo costoso e troppo ingombrante per la quasi totalità degli utenti.

Parallelamente alla evoluzione dei sistemi anticopia si evolvono anche quelli per masterizzare: il primo software in grado di calibrare il laser in fase di scrittura fu Alcohol 120%, che si guadagnò un posto nel cuore di qualsiasi appassionato, rendendo quindi inefficace la pensata di Sony.

Quest'ultima, non interessata a dichiararsi sconfitta, ricorse ad uno stratagemma decisamente poco legale: il programma di protezione installava, in maniera assolutamente anonima ed invisibile, dei drivers legati ad un processo, denominato "UAService.exe", che veniva eseguito ad ogni avvio di Windows e che impediva il corretto funzionamento dei software di emulazione indispensabili per poter eseguire i giochi protetti.

La soluzione, questa volta, era alla portata di tutti: dopo aver terminato il processo, bisognava modificare il registro di Windows così da negare alla sottocartella MountedDevices la possibità di lettura da parte dell'Admin del sistema, permettendo così l'esecuzione degli emulatori.

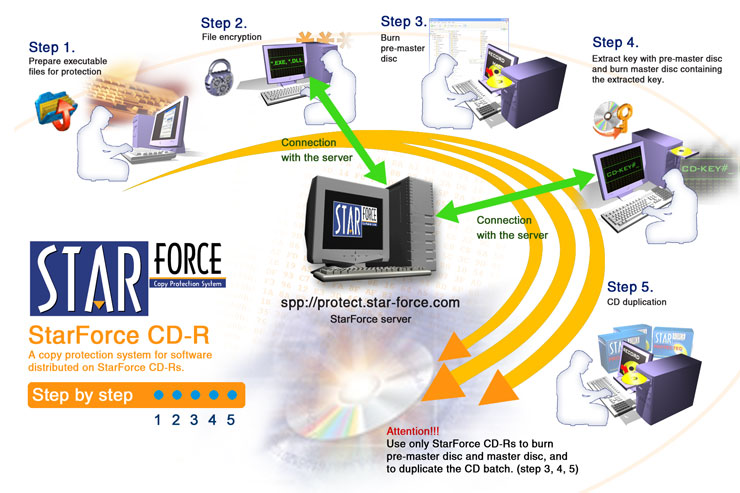

Starforce: quella illegale

Sulla falsariga della SecureRom di Sony si va ad inserire la tedesca Starforce, prodotta da Protection Tecnology: viene ripreso ampiamente il trucco di installare, all'insaputa dell'utente, dei driver nascosti per lettori CD e DVD.

Tralasciando l'aspetto meramente legale della questione, questi driver proprietari creavano numerosissimi casi di instabilità e crash improvvisi del sistema, senza un'apparente ragione; ma, senza dubbio, il problema maggiore era rappresentato dai privilegi che venivano assegnati a questi drivers: Staforce godeva infatti di privilegi di livello 0, ovvero il livello di sistema, rispetto a qualsiasi altra applicazione che invece gode di privilegi di livello 3, vale a dire il livello utente: questo aprì quindi la possibilità ai criminali di sfruttare questi driver come backdoor per introdursi illegalmente nel sistema dell'utente, il quale aveva commesso, come unico errore, quello di installare un gioco.

Tuttavia riteniamo che non bisogna mettere alla gogna gli sviluppatori della Starforce, visto che questi si sono semplicemente limitati a rispondere ad una esigenza del mercato e delle grandi aziende: la loro buona fede è dimostrata dal rilascio di un tool assolutamente freeware che permette di rimuovere questi drivers nascosti, che potrete scaricare da questo indirizzo. Bisogna anche ammettere che la Starforce, nelle sue versioni più recenti, chiedeva all'utente di confermare l'installazione di questi drivers.

Se ci sei, batti un colpo...

Volete controllare se sul vostro sistema sono installati dei drivers Starforce?

Niente di più "semplice": aprite il Pannello di Controllo, selezionate la voce "Sistema" e spostatevi nella finestra "Gestione Periferiche". A questo punto, dal menù "Visualizza" selezionate la voce "Mostra periferiche nascoste" ed, eventualmente, confermate.

Ora non vi resta che espandere la voce "Driver non plug&play" e, se sono presenti, i drivers saranno facilmente riconoscibili per il loro nome, che generalmente inizia proprio con Starforce.

C'era una volta...

Tutte ebbe inizio con un semplice controllo del CD: se dopo aver installato il programma, non inserivi all’interno del tuo lettore il disco corretto, semplicemente non si avviava niente.

Ben presto questa protezione venne rapidamente aggirata dai pirati intenti nella realizzazione di eseguibili modificati così da poter far avviare i titoli anche senza il loro disco originale, e le software house rimasero, per la prima volta, assolutamente indifese e in preda all’inarrestabile aumento della diffusione di copie pirate, tutto a discapito dei loro ingressi economici.

Non potendo ovviamente restare a guardare hanno, volutamente o meno, iniziato una vera e propria guerra: da quel momento in avanti, circa quindici anni fa, ad ogni nuova protezione rilasciata sul mercato fa fedelmente seguito un metodo per aggirarla. Chi, tra produttori o pirati, riuscirà ad avere la meglio?

Per conoscere i dettagli della nostra policy editoriale, è disponibile la pagina etica.